Exchange Online a klientská přístupová pravidla

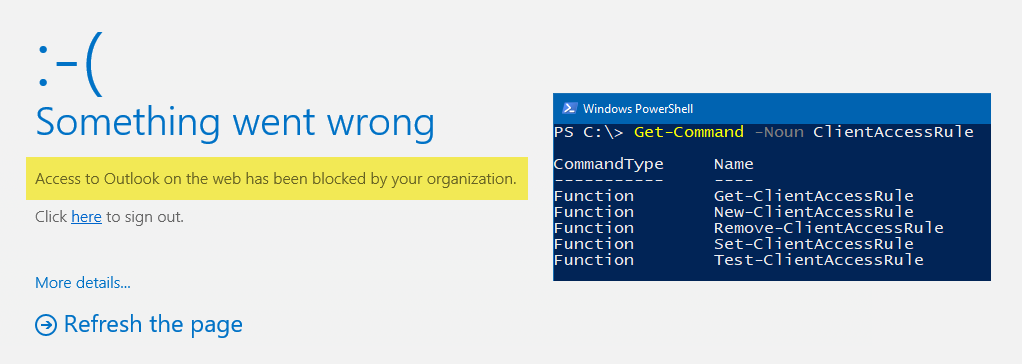

Pro službu Exchange Online v rámci Office 365 je nově dostupná dlouho očekávaná funkcionalita v podobě klientských přístupových pravidel alias Client Access Rules.

Použití pravidel pro klientský přístupu je velmi podobný transportním pravidlům, ale jeho správa je možná pouze pomocí Microsoft Exchange Online PowerShell modulu. Pravidla nám mohou pomoci zajistit různé scénáře pro omezení přístupu ke službě Exchange Online pomocí podmínek a výjimek v podobě zdrojové IP adresy, typem autentizace, protokolu nebo aplikace. Pravidly lze zajistit například následující scénáře:

- Přistup k poštovní schránce prostřednictvím Outlook on the web (OWA) a Outlook Anywhere (OA) je povolen pouze pro federované identity.

- Pouze uživatele ze specifického oddělení mohou přistupovat ke svojí poštovní schránce prostřednictvím protokolu IMAP a POP.

- Exchange admin center (EAC) je přístupný pro všechny uživatele pouze z interní sítě.

- Pouze uživatele ze specifikované skupiny mohou přistupovat ke svoji poštovní schránce prostřednictvím Exchange ActiveSync (EAS).

V případě zavedení prvního klientského pravidla může jeho účinnost trvat až 24 hodin s tím, že každá další změna by měla reflektována v rámci hodin.

Podporované autentizační typy:

- AdfsAuthentication

- BasicAuthentication

- CertificateBasedAuthentication

- NonBasicAuthentication

- OAuthAuthentication

Podporované typy služeb:

- ExchangeActiveSync

- ExchangeAdminCenter

- ExchangeWebServices

- IMAP4

- OfflineAddressBook

- OutlookAnywhere (includes MAPI over HTTP)

- OutlookWebApp (Outlook on the web)

- POP3

- PowerShellWebServices

- RemotePowerShell

- REST

Zde je jednoduchá ukázka, jak vytvořit pravidlo, které zakazuje (DenyAccess) přístup k poštovní schránce z externí sítě (ExceptAnyOfClientIPAddressesOrRanges) přes OWA (OutlookWebApp) pro všechny uživatele s vyplněnou hodnotou „BlockOWAExternalAccess“ v CustomAttribute1.

New-ClientAccessRule -Name "BlockOWAExternalAccess" -AnyOfProtocols OutlookWebApp -ExceptAnyOfClientIPAddressesOrRanges "88.146.61.250-88.146.61.254" -Action DenyAccess -UserRecipientFilter {CustomAttribute1 -eq 'BlockOWAExternalAccess'}Velmi užitečný může být příkaz Test-ClientAccessRule, kterým jde ověřit, jaké pravidla a v jakém scénáři jsou aplikována na klienty.

Zdroj: https://technet.microsoft.com/en-us/library/mt842508(v=exchg.150).aspx

Sdílej v médiích